tomdh76 schreef op dinsdag 24 december 2019 @ 14:41:

Na veel gepruts is het me gelukt om op een edgerouter sslh te installeren zodat ik zowel openvpn als een webserver over port 443 zou kunnen benaderen. Het probleem nu is echter dat ik openvpn alleen via interne wifi kan bereiken. Via mobiel data of buitenshuis wifi lukt het niet, volgens mij door een firewall probleem.

In de sslh opties heb ik voor ssl webserverip:443 en voor openvpn localhost:1194.

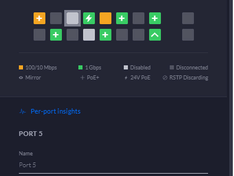

Als ik openvpn benader via extern netwerk op de edgerouter zie ik in de wan_local firewall drop stats de bytes toenemen. Ik heb in de wan_local rules wel een openvpn rule maar daar zie ik 0 bytes in de statistieken.

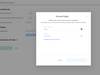

De rule accepteert poort 1194 als destination maar ik heb ook al eens 443 geprobeerd. Iemand een suggestie hoe ik wan local moet instellen?

Als ik het goed begrijp kijkt sslh naar de incoming packets en zend dan https verkeer naar webserver en openvpn verkeer naar de openvpnserver (=edgerouter)

Na nog meer gepiel (gezellige kerstavond voor mijn vrouw :-) is het me gelukt. Hier de stappen voor als iemand het ooit ook wil installeren.

Het gaat dus om het pakket sslh op een edgerouter.

https://github.com/yrutschle/sslh

Dit pakket is handig als je openvpn wil gebruiken op poort 443 maar ook een webserver hebt op poort 443. SSLH kijkt naar het binnenkomende pakket en stuurt het ofwel door naar openvpn of naar de webserver.

Op de edgerouter heb ik openvpn geinstalleerd en op een vm station (192.168.2.32) heb ik traefik geinstalleerd om bijvoorbeeld homeassistant van buiten mijn netwerk te benaderen.

1) Installeer SSLH op edgerouter

sudo apt-get install sslh

Ik heb gekozen voor inetd maar je kunt ook standalone kiezen volgens mij.

2) Configureer met:

sudo vi /etc/default/sslh

Verander RUN=no in RUN=yes

DAEMON_OPTS="--user sslh --timeout 20 --listen externeip:443 --openvpn lanipedgerouter:1194 --ssh 127.0.0.1:22 --ssl 192.168.2.32:443 --pidfile /var/run/sslh/sslh.pid"

3) Poort forwarden en firewall:

Origineel had ik in de edgerouter een port forward van 443 naar traefik maar deze moet er nu uit

In WAN_local (firewall naar router) open poort 1194 (udp) voor openvpn

In WAN_local open poort 443 (TCP en UDP) voor SSLH

4) Start SSLH

sudo /etc/init.d/sslh start

Waarschij

nlijk als je de router herstart (maar bij mij is hij zo stabiel als wat) zul je dit commando opnieuw moeten geven. (ik zou moeten uitzoeken of je het ook automatisch kan herstarten)

Het enige wat ik me afvraag is of poort 443 openen in wan_local wel veilig genoeg is? Kan nu iedereen die mijn domeinnaam weet de router hacken??

:fill(white):strip_exif()/i/1396861626.jpeg?f=thumbmini)

:strip_exif()/i/2001306247.png?f=thumbmini)

:fill(white):strip_exif()/i/1392985435.jpeg?f=thumbmini)

:fill(white):strip_exif()/i/2000556412.jpeg?f=thumbmini)

:fill(white):strip_exif()/i/2001352419.jpeg?f=thumbmini)

:fill(white):strip_exif()/i/2001337171.jpeg?f=thumbmini)

:strip_exif()/i/2001304711.png?f=thumbmini)

:strip_exif()/i/2000556161.png?f=thumbmini)

:fill(white):strip_exif()/i/2002561018.jpeg?f=thumbmini)

:strip_exif()/i/2001363373.png?f=thumbmini)

:fill(white):strip_exif()/i/2001840303.jpeg?f=thumbmini)

:strip_exif()/i/2001382445.png?f=thumbmini)

:strip_exif()/i/2001557207.png?f=thumbmini)

:strip_exif()/i/2001614981.png?f=thumbmini)

:fill(white):strip_exif()/i/1396858301.jpeg?f=thumbmini)

:fill(white):strip_exif()/i/1396858452.jpeg?f=thumbmini)

:strip_exif()/i/2001476135.png?f=thumbmini)

:fill(white):strip_exif()/i/2001089077.jpeg?f=thumbmini)

:strip_exif()/i/1396858687.png?f=thumbmini)

:fill(white):strip_exif()/i/2001130391.jpeg?f=thumbmini)

:fill(white):strip_exif()/i/2000774075.jpeg?f=thumbmini)

:fill(white):strip_exif()/i/2000639529.jpeg?f=thumbmini)

:strip_exif()/i/2001614987.png?f=thumbmini)

:strip_exif()/i/2001544519.png?f=thumbmini)

:strip_exif()/i/2001557197.png?f=thumbmini)

:strip_icc():strip_exif()/u/63553/crop5702a8827f86e_cropped.jpeg?f=community)

:strip_icc():strip_exif()/u/64298/crop63179adf50f96_cropped.jpg?f=community)

:strip_icc():strip_exif()/u/340735/crop6448f8f93e3de.jpg?f=community)

:strip_icc():strip_exif()/u/56758/falconlogo.jpg?f=community)

/u/33305/crop60893dfd18ede_cropped.png?f=community)

:strip_icc():strip_exif()/u/547196/crop5b5ecd5b528b3_cropped.jpeg?f=community)

:strip_exif()/u/49248/DPCkoeienUD.gif?f=community)

:strip_icc():strip_exif()/u/58498/crop639191f4db17e.jpg?f=community)

/u/115333/crop5f45784fcadad_cropped.png?f=community)

/u/456650/crop5669de30e11d2_cropped.png?f=community)

:strip_icc():strip_exif()/u/178315/1foto%2520kopie.jpg?f=community)

:strip_icc():strip_exif()/u/438947/crop575c94eea6d14.jpeg?f=community)

:strip_icc():strip_exif()/u/77100/crop68da562d0f90e_cropped.jpg?f=community)

:strip_exif()/u/216514/sgisurf.gif?f=community)

:strip_icc():strip_exif()/u/79070/crop63295d8c4c0be_cropped.jpg?f=community)

:strip_icc():strip_exif()/u/12156/crop5e00838980023_cropped.jpeg?f=community)

/u/107972/crop654b93d4421ae_cropped.png?f=community)

:strip_icc():strip_exif()/u/234177/what-carrot.jpg?f=community)

:strip_icc():strip_exif()/u/344186/crop5ee018200a82e_cropped.jpeg?f=community)

/u/357133/crop5e4ea330bd81d_cropped.png?f=community)

:strip_icc():strip_exif()/u/323478/18785-pcb.jpg?f=community)

/u/264646/crop5daf0e4f3f3a8_cropped.png?f=community)

:strip_exif()/u/340453/crop67a669ce4f1f4_cropped.webp?f=community)

:strip_exif()/u/21647/vba5951.gif?f=community)

:strip_icc():strip_exif()/u/83823/crop55f3e9e795c89.jpeg?f=community)

:strip_exif()/u/2043/313546.gif?f=community)