Thema topic: Security updates

Introductie

Welkom in het alweer vijfde thema topic! Iets meer dan vier maanden geleden zijn we gestart met een nieuw item in de Softe Goederen fora om ook de andere aspecten van een ICT omgeving te belichten. Het eerste topic ging over monitoring, daarna bespraken we het toekennen van rechten. In het derde thema topic hadden we het over backups maken, waarna we het hadden over bestanden delen.Deze maand hebben we gekozen voor het thema "Security updates". Dit is een vrij breed thema en iets waar iedereen - zeker sinds het fameuze blaster virus - mee te maken heeft.

Thema: Security updates

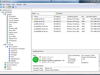

Je hebt security updates in vele maten en soorten - iedereen kent Windows Update (en het broertje Microsoft Update) - en gebruik je die ook? Gebruik je voor je Linux machines enkel 'apt' of 'yum', heb je portsnap en freebsd-update in je cronfile staan?Laat je security updates automatisch installeren, of doe je dit heel gecontroleerd door middel van WSUS of bijvoorbeeld SMS?

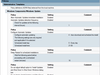

Installeer je security updates helemaal niet, zo snel ze uit zijn, of wacht je eerst een paar weken? Heb je een test groep, of juist niet?

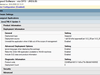

Hoe ga je om met verschillende systemen? Patch je je webservers vaker dan je fileserver? En wat doe je met je desktops of juist laptops?

Hoe ga je om met security updates die niet via je operating systeem leverancier komen? Struin je wekelijks de meuktracker af om te zien of er geen nieuwe versie van Adobe Reader is, of laat je die tools ook automatisch updaten?

Voorbeeld reactie

Een voorbeeld reactie zou kunnen bestaan uit het volgende - het staat je natuurlijk vrij dit over te nemen, of zelf een verhaaltje er van te maken- Installeer je wel security updates? Waarom wel of niet?

- Doe je dit enkel voor je eigen PC's thuis of voor een organisatie? Over hoeveel systemen gaat het dan?

- Wat is je plan als een security update mis gaat (of juist, als het mis gaat door het ontbreken van zo'n update?)

- Hoe update je? Heeft elke PC z'n eigen Windows Update? Automatic updates? Via WSUS of juist via SMS?

- Hoe keur je updates goed, test je uit?

- Wat doe je met updates die niet in de tool zitten die je operating system up-to-date houd (bv. Flash of Adobe Reader)?

- Maak je onderscheid tussen typen systemen (laptops, servers, dmz-servers, etc) in hoe je patched?

/u/43807/ZwartGat.png?f=community)

/u/26742/000000751.png?f=community)

:strip_exif()/u/53157/thai4.gif?f=community)

:strip_icc():strip_exif()/u/50542/alice.jpg?f=community)

/u/201651/beastie_300.png?f=community)

:strip_icc():strip_exif()/u/285/apple.jpg?f=community)

/u/100867/crop5601ca928ac47_cropped.png?f=community)

:strip_icc():strip_exif()/u/15793/zwelgje100.jpg?f=community)

/u/85846/notepad4_resize.png?f=community)

:strip_icc():strip_exif()/u/1522/crop5f4a0291a77ba_cropped.jpeg?f=community)

:strip_icc():strip_exif()/u/4167/bacall8.jpg?f=community)

:strip_icc():strip_exif()/u/105199/crop5cb76c6d18020_cropped.jpeg?f=community)

:strip_exif()/u/53367/Superman.gif?f=community)

/u/169878/crop60f2c3c12a642_cropped.png?f=community)

/u/1176/crop635f8931b2b68_cropped.png?f=community)