Sometimes you just have to sit back, relax, and let the train wreck itself

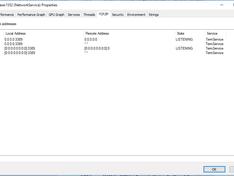

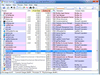

Ja daar gaat het mis volgens mij:

Geen idee waar hij 5355 vandaan haalt, en ik mis TCP poorten.

En het is toch echt de juiste:

Geen idee waar hij 5355 vandaan haalt, en ik mis TCP poorten.

En het is toch echt de juiste:

[ Voor 255% gewijzigd door Operations op 22-11-2017 19:48 ]

PC1: ASUS B850-Plus WiFi -- 9900X incl. X72 -- 64GB DDR5-6000Mhz -- Kingston Fury Renegade G5 2TB -- DELL 4025QW | Servers: 2x DELL R730 -- E5-2660 v4 -- 256GB -- Synology DS3617xs: 4x1,92TB SSD RAID F1 -- 6x8TB WD Purple RAID5

Pagina: 1

:fill(white):strip_exif()/i/1248338050.jpeg?f=thumbmini)

/u/11917/cheshirecat.png?f=community)