Hallo,

Het probleem is als volgt op school hebben wij 2 netwerken een school netwerk dat helemaal bekabeld is en een wifi netwerk.

Het wifi netwerk is een los netwerk met een aparte ADSL aansluiting.

Om dit wifi netwerk op te mogen moet je hier lid van worden.

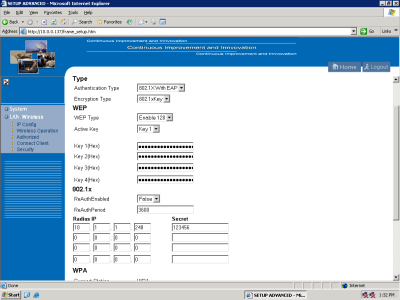

De beheerders hebben gekozen alleen MAC adres beveiliging in te stellen.

en DHCP en SSID gewoon aan te laten.

Ik ben hier lid van maar ik kreeg toch de kriebels van het idee dat als je bijvoorbeeld zit te surfen dat elke andere knakker met een sniff tool jou data op kan sniffen en vervolgens heel makkelijk uit te lezen is.

Nu ben ik dus op zoek naar een oplossing om wel veilig te kunnen internetten. (Ik ben gewoon een netwerk gebruiker dus ik kan niks aan passen in het wifi netwerk zelf)

Zelf dacht ik om gewoon een VPN naar mijn thuis server op de zetten en dan gewoon via mijn thuis gateway te internetten.

Of heeft iemand anders nog een oplossing of idee ?

Het probleem is als volgt op school hebben wij 2 netwerken een school netwerk dat helemaal bekabeld is en een wifi netwerk.

Het wifi netwerk is een los netwerk met een aparte ADSL aansluiting.

Om dit wifi netwerk op te mogen moet je hier lid van worden.

De beheerders hebben gekozen alleen MAC adres beveiliging in te stellen.

en DHCP en SSID gewoon aan te laten.

Ik ben hier lid van maar ik kreeg toch de kriebels van het idee dat als je bijvoorbeeld zit te surfen dat elke andere knakker met een sniff tool jou data op kan sniffen en vervolgens heel makkelijk uit te lezen is.

Nu ben ik dus op zoek naar een oplossing om wel veilig te kunnen internetten. (Ik ben gewoon een netwerk gebruiker dus ik kan niks aan passen in het wifi netwerk zelf)

Zelf dacht ik om gewoon een VPN naar mijn thuis server op de zetten en dan gewoon via mijn thuis gateway te internetten.

Of heeft iemand anders nog een oplossing of idee ?

:strip_exif()/u/41244/crop5e651484f1315.gif?f=community)

:strip_icc():strip_exif()/u/113637/bla.jpg?f=community)

/u/86654/crop68d4ff30987a8.png?f=community)

:strip_icc():strip_exif()/u/26532/crop5b042f2b5a1ad_cropped.jpeg?f=community)

:strip_icc():strip_exif()/u/130500/crop58106313eaa25_cropped.jpeg?f=community)

/u/85846/notepad4_resize.png?f=community)

/u/28468/librarian2.png?f=community)

:strip_icc():strip_exif()/u/64489/hoogtevorst.jpg?f=community)